Die Zukunft der Softwareentwicklung 2027: Trends, die wir heute schon sehen

Ein Ausblick auf die technologische Landschaft in zwei Jahren – von KI-Agenten über WebAssembly bis hin zu neuen Paradigmen in der Cloud-Sicherheit.

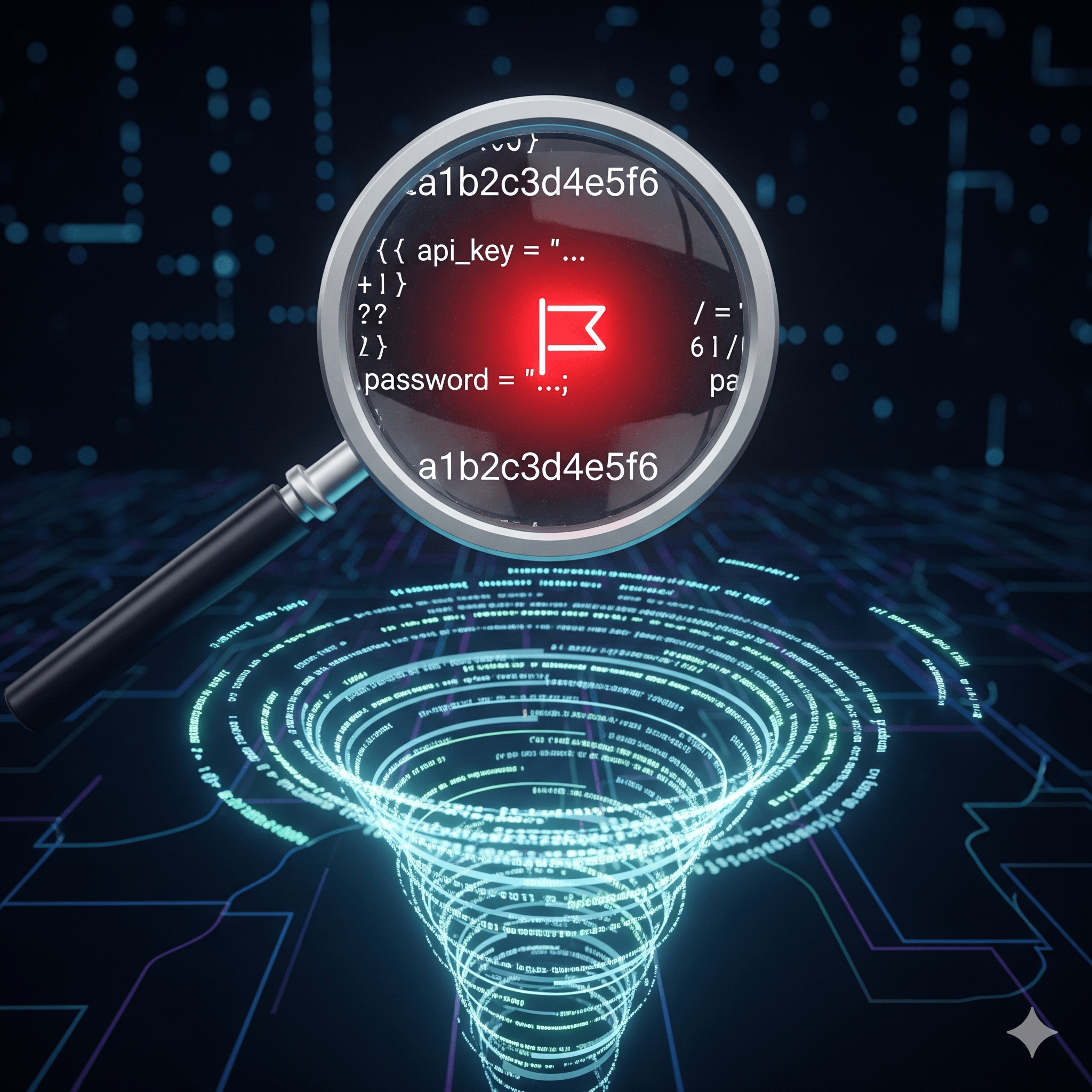

In dieser Anleitung zeige ich meine Methode, um Git-Repositories zu durchleuchten und versehentlich committete Geheimnisse und sensible Daten aufzuspüren, bevor sie zum Problem werden.

Git ist das Herzstück der modernen Softwareentwicklung. Es ermöglicht Teams, effizient zusammenzuarbeiten, Änderungen nachzuvollziehen und jederzeit zu früheren Versionen zurückzukehren. Doch diese mächtige Versionskontrolle kann sich auch als Sicherheitsrisiko erweisen: Einmal eingecheckte sensible Daten, wie API-Keys, Passwörter oder persönliche Informationen, bleiben für immer in der Git-Historie verankert. Selbst wenn sie in einem späteren Commit entfernt werden, sind sie über die Historie weiterhin zugänglich.

Ich sehe immer wieder, wie unbeabsichtigt Geheimnisse in öffentlichen oder internen Repositories landen. Oft geschieht dies aus Unachtsamkeit, und die Entdeckung kommt erst, wenn es bereits zu spät ist. Ein solches Datenleck kann schwerwiegende Folgen haben, von kompromittierten Systemen bis hin zu Compliance-Verstößen nach der DSGVO. Als Ihr DevSecOps-Experte zeige ich Ihnen in diesem Leitfaden meine bewährte Methode, um Git-Repositories systematisch auf sensible Daten zu prüfen und solche “Zeitbomben” in der Code-Historie zu entschärfen.

Die Natur von Git macht das Entfernen von Secrets kompliziert:

Deshalb ist die Prävention entscheidend, aber ein regelmäßiger Audit unerlässlich, um bereits entstandene Schäden zu identifizieren.

Ich setze auf eine Kombination aus Open-Source-Tools und manuellen Techniken, um Repositories gründlich zu durchleuchten.

git grep für den schnellen ÜberblickFür eine erste manuelle Überprüfung ist git grep überraschend mächtig. Es kann die gesamte Historie durchsuchen, nicht nur den aktuellen HEAD.

API_KEY=, password =).git grep -i "password" $(git rev-list --all)

git grep -i "secret" $(git rev-list --all)$(git rev-list --all) sorgt dafür, dass alle Commits in allen Branches durchsucht werden.git log und git show für DetailsSobald potenzielle Treffer gefunden wurden, nutze ich git log und git show, um den Kontext zu verstehen.

git log -S "SuperGeheimesPasswort123!" # -S sucht nach einer Zeichenkette, die hinzugefügt oder entfernt wurde

git show <commit-hash> # Zeigt den Inhalt eines spezifischen Commits anFür eine automatisierte und tiefgreifende Analyse, die über einfache String-Suchen hinausgeht und auch gängige Token-Formate erkennt, setze ich auf spezialisierte Scanner.

Beispiel (Gitleaks Scan):

# Installation (falls noch nicht geschehen)

go install [github.com/zricethezav/gitleaks/v8@latest](https://github.com/zricethezav/gitleaks/v8@latest)

# Scan des aktuellen Repositories

gitleaks detect --source . --report-path gitleaks_report.jsonIch integriere diese Tools oft in CI/CD-Pipelines als Teil des pre-commit oder pre-push Hooks, um zu verhindern, dass Secrets überhaupt erst in das Repository gelangen. Das ist die Königsdisziplin der Prävention.

BFG Repo-Cleaner oder git filter-repo zum Entfernen von SecretsWenn ein Secret gefunden wurde und Sie es aus der gesamten Historie entfernen müssen, ist Vorsicht geboten. Diese Operation ist destruktiv und erfordert, dass alle Teammitglieder ihre lokalen Klone neu aufsetzen.

git filter-branch und oft schneller.# Repo klonen (als Bare-Repo für BFG)

git clone --mirror git://[example.com/some-big-repo.git](https://example.com/some-big-repo.git)

# BFG ausführen, um eine Datei aus der gesamten Historie zu entfernen

java -jar bfg.jar --delete-files sensitive_config.json some-big-repo.git

# ODER um einen bestimmten String aus allen Dateien zu entfernen

java -jar bfg.jar --replace-text "SuperGeheimesPasswort123!" some-big-repo.git

# Änderungen pushen (force push!)

cd some-big-repo.git

git reflog expire --expire=now --all && git gc --prune=now --aggressive

git pushgit filter-repo (Python-basiert): Der offizielle Nachfolger von git filter-branch, bietet mehr Flexibilität.Wichtiger Hinweis: Das Entfernen von Secrets aus der Git-Historie sollte nur als letztes Mittel erfolgen, nachdem alle präventiven Maßnahmen versagt haben. Informieren Sie unbedingt Ihr gesamtes Team und stellen Sie sicher, dass alle ihre lokalen Klone neu synchronisieren.

Ein Audit findet Probleme, aber die beste Sicherheit ist, sie gar nicht erst entstehen zu lassen. Ich empfehle folgende präventive Maßnahmen:

ggshield oder gitleaks in Ihre Pre-Commit-Hooks, um Secrets zu erkennen, bevor sie committet werden..gitignore hinzu.Die Git-Historie ist ein wertvolles Archiv Ihrer Softwareentwicklung, kann aber auch eine Quelle für schwerwiegende Sicherheitslücken sein. Ein systematisches Sicherheits-Audit ist unerlässlich, um versehentlich eingecheckte Geheimnisse aufzuspüren und zu entfernen. Noch wichtiger ist es jedoch, präventive Maßnahmen zu ergreifen und eine Kultur der “Security by Design” zu etablieren, bei der Secrets von vornherein korrekt verwaltet werden. Nur so stellen Sie sicher, dass Ihre Codebasis nicht zu einem unbemerkten Einfallstor für Angreifer wird.

Befürchten Sie, dass in Ihren Git-Repositories sensible Daten schlummern? Als Ihr DevSecOps-Experte führe ich professionelle Git-Sicherheits-Audits durch, identifiziere und eliminiere potenzielle Datenlecks und implementiere präventive Maßnahmen für eine sichere Code-Verwaltung. Lassen Sie uns gemeinsam Ihre Code-Historie bereinigen und absichern. Kontaktieren Sie mich für eine vertrauliche Analyse Ihrer Git-Sicherheitslage.

Interessieren Sie sich für dieses Thema oder benötigen Sie Beratung?

Ich unterstütze Sie gerne bei Ihren Projekten. Kontaktieren Sie mich für eine strategische Beratung.

Ich unterstütze Unternehmen und Verbände bei der digitalen Transformation. Erfahre mehr über meine Softwareentwicklung oder lass dich im Bereich DevSecOps beraten.

Beratungstermin vereinbarenBleiben Sie auf dem Laufenden mit aktuellen Beiträgen zu DevSecOps, Webentwicklung, Smart Home und mehr.

Zum Blog

Ein Ausblick auf die technologische Landschaft in zwei Jahren – von KI-Agenten über WebAssembly bis hin zu neuen Paradigmen in der Cloud-Sicherheit.

Ein technischer Leitfaden zur Konfiguration von Streaming-Replikation in PostgreSQL, um die Ausfallsicherheit zu erhöhen und die Lese-Last zu verteilen.

Ich stelle meine Strategie vor, um IT-Dokumentation nicht veralten zu lassen, indem ich sie eng an den Entwicklungsprozess in Git anbinde.

Ich zeige, wie ich eine eigene, interne Certificate Authority (CA) aufsetze, um die Kommunikation zwischen Microservices mit TLS abzusichern.