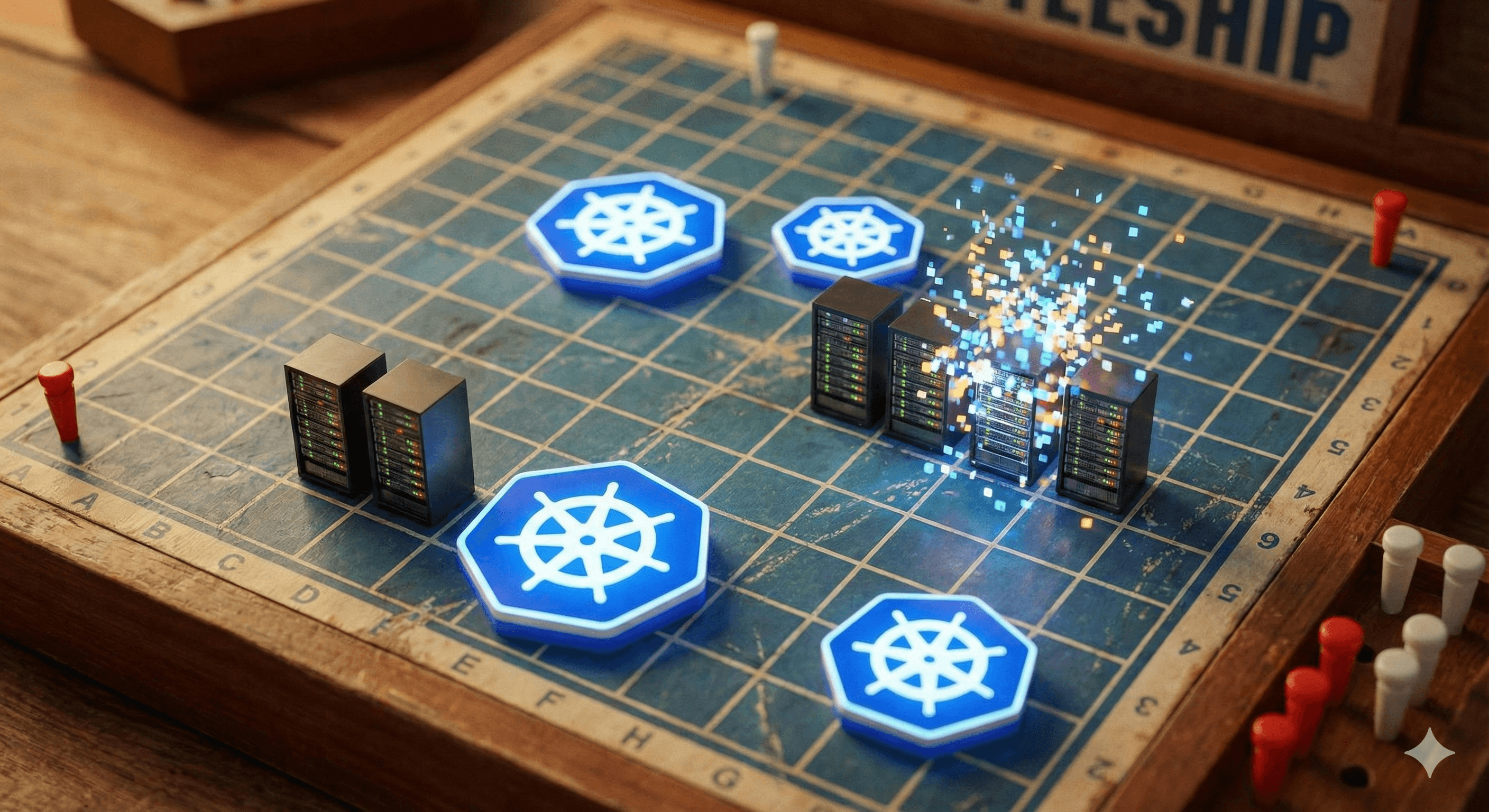

K8s Battleship: Wenn Kinderspiel auf Enterprise-Infrastruktur trifft 🚢

Von 'Schiffe versenken' zu 'Pods versenken': Wie ich ein Kinderspiel in ein Resilience-Training verwandle. Mit API-Calls, Gamification und autonomer Verteidigung.

Geheimnisverwaltung in Microservice-Architekturen: Mein favorisierter Ansatz

Ich vergleiche verschiedene Tools zur Verwaltung von Secrets (API-Keys, Passwörter) und stelle meine bevorzugte Lösung für Go-Microservices vor.

Geheimnisverwaltung in Microservice-Architekturen: Schluss mit hartcodierten Passwörtern!

In jeder Microservice-Architektur gibt es eine Vielzahl von “Geheimnissen” (Secrets): Datenbank-Passwörter, API-Schlüssel für Drittanbieter, TLS-Zertifikate, interne Signatur-Keys. Die alles entscheidende Frage ist: Wie und wo speichern wir diese hochsensiblen Informationen? Die schlimmste und leider immer noch anzutreffende Methode ist das Hartcodieren von Secrets direkt im Quellcode oder in Konfigurationsdateien, die in Git eingecheckt werden. Dies ist eine tickende Zeitbombe.

Ein sicheres Secrets Management ist das Rückgrat einer robusten Microservice-Sicherheit. Es geht darum, Geheimnisse zentral, verschlüsselt und mit streng kontrolliertem Zugriff zu speichern und sie dynamisch an die Services zu verteilen, die sie benötigen – und zwar nur für den Moment, in dem sie benötigt werden. Als DevSecOps-Architekt habe ich verschiedene Lösungen evaluiert und implementiert. In diesem Beitrag vergleiche ich gängige Ansätze und stelle meine favorisierte Lösung für Go-basierte Microservice-Umgebungen vor.

Warum einfache Lösungen (Umgebungsvariablen, Konfigurationsdateien) versagen

- Umgebungsvariablen: Sie sind zwar besser als hartcodierter Text, aber oft im Klartext auf dem Host-System oder in Container-Definitionen sichtbar. Jeder mit Zugriff auf den Server oder die Orchestrierungs-Plattform kann sie auslesen.

- Verschlüsselte Konfigurationsdateien: Lösungen wie Git-crypt oder Ansible Vault sind ein Schritt in die richtige Richtung. Sie lösen aber nicht das Problem der Schlüsselverteilung: Wo bewahrt man den Schlüssel auf, um die Dateien zu entschlüsseln? Oft landet man wieder bei einem Henne-Ei-Problem.

Die Königsklasse: Dedizierte Secrets-Management-Systeme

Professionelle Systeme bieten eine umfassende Lösung für den gesamten Lebenszyklus von Geheimnissen. Die bekanntesten Vertreter sind HashiCorp Vault, AWS Secrets Manager und Azure Key Vault.

Was diese Systeme leisten:

- Zentrale, verschlüsselte Speicherung: Alle Secrets liegen an einem einzigen, hochsicheren Ort.

- Dynamische Secrets: Anstatt statische Passwörter zu speichern, können diese Systeme bei Bedarf temporäre, kurzlebige Zugangsdaten (z.B. für eine Datenbank) generieren.

- Feingranulare Zugriffskontrolle: Über Policies wird exakt definiert, welcher Service (oder Benutzer) auf welches Secret zugreifen darf.

- Audit Logging: Jeder Zugriff auf ein Secret wird lückenlos protokolliert.

Mein Favorit: HashiCorp Vault in Kombination mit Go

Obwohl die Cloud-nativen Lösungen hervorragend sind, wenn man tief in einem Ökosystem verankert ist, bevorzuge ich für maximale Flexibilität und Kontrolle oft den Open-Source-Ansatz von HashiCorp Vault.

Warum Vault?

- Plattformunabhängig: Läuft überall, von on-premise bis zu jeder Public Cloud.

- Enorme Flexibilität: Bietet Dutzende von “Secret Engines” für Datenbanken, Cloud-Provider, PKI-Infrastrukturen und mehr.

- Starke Community und Enterprise-Support: Eine solide Basis für geschäftskritische Anwendungen.

Mein Implementierungs-Workflow in Go

Die Herausforderung besteht darin, wie ein Go-Microservice sich authentifizieren und ein Secret von Vault abrufen kann.

- Authentifizierung des Services: Ein Service kann sich nicht einfach mit Benutzername/Passwort bei Vault anmelden. Ich nutze eine der AppRole-Authentifizierungsmethoden:

- AppRole: Jeder Service bekommt eine

RoleID(öffentlich) und eineSecretID(geheim). DieSecretIDwird dem Go-Service über einen sicheren Kanal beim Start übergeben (z.B. durch ein Orchestrierungs-Tool wie Kubernetes).

- AppRole: Jeder Service bekommt eine

- Abrufen des Secrets in Go: Mit der offiziellen Go-Bibliothek von HashiCorp ist der Zugriff auf Vault unkompliziert.

Konzeptioneller Go-Code:

package main

import (

"context"

"fmt"

"log"

vault "[github.com/hashicorp/vault/api](https://github.com/hashicorp/vault/api)"

)

func getDatabasePassword(vaultAddr, roleID, secretID string) (string, error) {

config := &vault.Config{

Address: vaultAddr,

}

client, err := vault.NewClient(config)

if err != nil {

return "", fmt.Errorf("could not create vault client: %w", err)

}

// 1. Authentifiziere dich bei Vault mit AppRole

appRoleAuth, err := vault.NewAppRoleAuth(

roleID,

&vault.SecretID{FromString: secretID},

)

if err != nil {

return "", fmt.Errorf("could not create approle auth: %w", err)

}

authInfo, err := client.Auth().Login(context.Background(), appRoleAuth)

if err != nil {

return "", fmt.Errorf("could not login with approle: %w", err)

}

if authInfo == nil {

return "", fmt.Errorf("no auth info was returned after login")

}

// 2. Rufe das Secret ab

secret, err := client.KVv2("secret").Get(context.Background(), "database/credentials")

if err != nil {

return "", fmt.Errorf("could not read secret: %w", err)

}

password, ok := secret.Data["password"].(string)

if !ok {

return "", fmt.Errorf("password type assertion failed")

}

return password, nil

}

func main() {

// Diese Werte würden sicher an die Anwendung übergeben, z.B. über Kubernetes Secrets

vaultAddr := "[http://127.0.0.1:8200](http://127.0.0.1:8200)"

roleID := "your-role-id"

secretID := "your-secret-id"

password, err := getDatabasePassword(vaultAddr, roleID, secretID)

if err != nil {

log.Fatal(err)

}

fmt.Println("Successfully retrieved database password.")

// Hier würde nun die Datenbankverbindung mit dem Passwort aufgebaut.

// fmt.Println("Password:", password)

}Fazit: Machen Sie Secrets zu einer dynamischen Ressource

Ein professionelles Secrets-Management-System wie HashiCorp Vault ist ein fundamentaler Baustein für die Sicherheit moderner, verteilter Anwendungen. Es beendet die gefährliche Praxis hartcodierter Zugangsdaten und verwandelt Geheimnisse in dynamische, kurzlebige und streng auditierte Ressourcen. Die Integration in Go-Microservices ist dank exzellenter Bibliotheken unkompliziert und ermöglicht es, ein Sicherheitsniveau zu erreichen, das mit traditionellen Methoden unerreichbar ist.

Kämpfen Sie mit der sicheren Verwaltung von Passwörtern und API-Schlüsseln in Ihrer Microservice-Architektur? Ich unterstütze Sie bei der Konzeption und Einführung eines zentralen Secrets-Management-Systems. Lassen Sie uns gemeinsam eine sichere und auditierbare Lösung für Ihre Go-Services aufbauen. Kontaktieren Sie mich für eine Secrets-Management-Strategie.

Interesse an einer Lösung?

Ich unterstütze Unternehmen und Verbände bei der digitalen Transformation. Erfahre mehr über meine Softwareentwicklung oder lass dich im Bereich DevSecOps beraten.

Beratungstermin vereinbarenIT-Wissen, Trends & Insights – Mein Blog

Bleiben Sie auf dem Laufenden mit aktuellen Beiträgen zu DevSecOps, Webentwicklung, Smart Home und mehr.

Zum Blog

K8s Battleship: Wenn Kinderspiel auf Enterprise-Infrastruktur trifft 🚢

Von 'Schiffe versenken' zu 'Pods versenken': Wie ich ein Kinderspiel in ein Resilience-Training verwandle. Mit API-Calls, Gamification und autonomer Verteidigung.

🚨 ES IST OFFIZIELL: CloudLand 2026 hat JA gesagt! 🚨

Die CloudLand Jury hat den roten Knopf freigegeben. Wir spielen K8s Battleship – live im Mai 2026. Mein Cluster gegen eure Zerstörungswut. Challenge Accepted!

Kann FluxCD schneller heilen, als mein Go-Agent zerstört? ⚔️

Der Bau eines Chaos-Agents in Go: Wie ich absichtlich Pods lösche, Configs driften lasse und FluxCD an seine Grenzen bringe. Ein technisches Deep-Dive.

Chaos als Feature: Mein CloudLand-Experiment 2026 🚀

Wie aus Frust über 'Death by PowerPoint' die Idee eines live angreifbaren Kubernetes-Clusters wurde. Go, K8s und kontrolliertes Chaos auf der CloudLand 2026.