Die Zukunft der Softwareentwicklung 2027: Trends, die wir heute schon sehen

Ein Ausblick auf die technologische Landschaft in zwei Jahren – von KI-Agenten über WebAssembly bis hin zu neuen Paradigmen in der Cloud-Sicherheit.

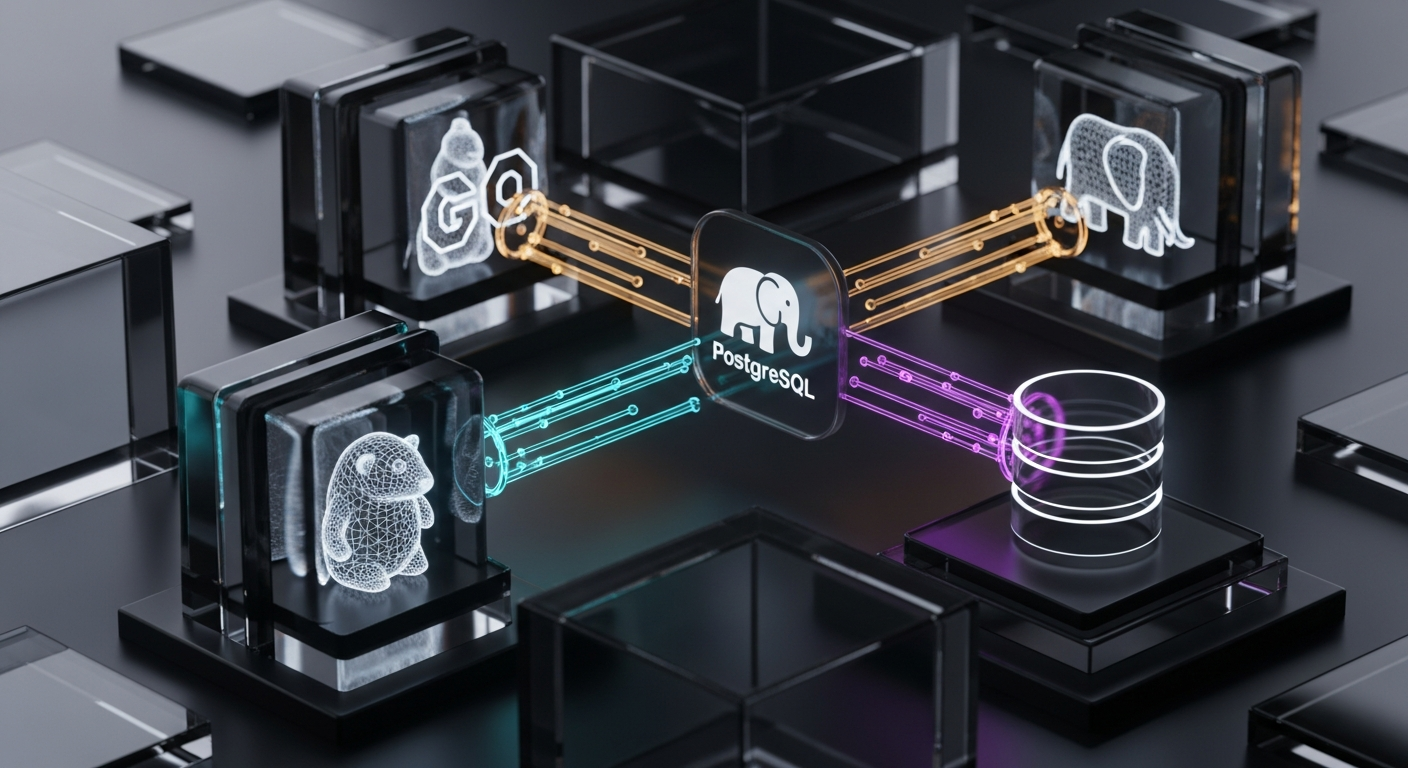

Ich präsentiere einen praktischen Ansatz zur Implementierung von durchgängiger Verschlüsselung zwischen Go-Services und einer PostgreSQL-Datenbank.

In einer modernen Microservice-Architektur fließen Daten ständig über das Netzwerk. Während TLS (Transport Layer Security) den Transportweg absichert, bleiben die Daten innerhalb der Services oder in der Datenbank oft im Klartext lesbar. Für hochsensible Informationen – wie PII oder Finanzdaten – reicht das oft nicht aus. Hier kommt die End-to-End-Verschlüsselung (E2EE) ins Spiel. In diesem Beitrag zeige ich Ihnen, wie ich E2EE zwischen Go-Services und einer PostgreSQL-Datenbank implementiere.

TLS schützt vor “Man-in-the-Middle”-Angriffen auf der Leitung. Sobald die Daten aber den Load Balancer oder das API Gateway passieren, werden sie oft terminiert. Innerhalb des internen Netzwerks oder wenn ein Angreifer Zugriff auf die Datenbank-Festplatten (Data-at-Rest) erhält, sind die Informationen ungeschützt. E2EE stellt sicher, dass nur der berechtigte Service die Daten ver- und entschlüsseln kann – die Infrastruktur dazwischen sieht nur Chiffretext.

Anstatt mich auf Datenbank-Features wie TDE (Transparent Data Encryption) zu verlassen, verschlüssele ich die Daten direkt im Go-Service, bevor sie die Anwendung verlassen.

Go bietet mit dem crypto-Paket erstklassige Unterstützung. Ich baue mir oft einen kleinen Wrapper um crypto/aes und crypto/cipher, der das KMS anspricht und die Serialisierung übernimmt. In PostgreSQL werden die Daten dann als BYTEA oder Base64-codierter TEXT gespeichert.

E2EE ist kein “Free Lunch”. Es gibt zwei große Herausforderungen:

WHERE name = 'Max'). Hier nutze ich oft Blind Indexing: Ich speichere einen kryptografischen Hash (z.B. HMAC) des Suchbegriffs in einer separaten Spalte. So kann ich auf Gleichheit prüfen, ohne die Daten zu entschlüsseln.End-to-End-Verschlüsselung erhöht die Komplexität einer Architektur deutlich, bietet aber einen unvergleichlichen Schutz für Ihre wertvollsten Daten. Mit Go und PostgreSQL haben wir die Werkzeuge, um dieses Sicherheitsniveau performant und wartbar umzusetzen. Es ist ein Investment in das Vertrauen Ihrer Kunden und die Resilienz Ihrer Infrastruktur.

Müssen Sie hochsensible Daten in Ihrer Microservice-Architektur verarbeiten und benötigen den höchstmöglichen Schutz?

Ich helfe Ihnen bei der Konzeption und Implementierung von End-to-End-Verschlüsselungslösungen. Von der Auswahl des richtigen KMS bis zur Implementierung in Ihren Go-Services – lassen Sie uns eine Datensicherheitsarchitektur bauen, der Sie vertrauen können. Kontaktieren Sie mich für eine vertrauliche Beratung.

Ich unterstütze Unternehmen und Verbände bei der digitalen Transformation. Erfahre mehr über meine Softwareentwicklung oder lass dich im Bereich DevSecOps beraten.

Beratungstermin vereinbarenBleiben Sie auf dem Laufenden mit aktuellen Beiträgen zu DevSecOps, Webentwicklung, Smart Home und mehr.

Zum Blog

Ein Ausblick auf die technologische Landschaft in zwei Jahren – von KI-Agenten über WebAssembly bis hin zu neuen Paradigmen in der Cloud-Sicherheit.

Ein technischer Leitfaden zur Konfiguration von Streaming-Replikation in PostgreSQL, um die Ausfallsicherheit zu erhöhen und die Lese-Last zu verteilen.

Ich stelle meine Strategie vor, um IT-Dokumentation nicht veralten zu lassen, indem ich sie eng an den Entwicklungsprozess in Git anbinde.

Ich zeige, wie ich eine eigene, interne Certificate Authority (CA) aufsetze, um die Kommunikation zwischen Microservices mit TLS abzusichern.